- MoustachedBouncer — недавно обнаруженная исследователями ESET группа угроз, которая специализируется на шпионаже за иностранными посольствами, в том числе европейскими, в Беларуси. Скорее всего, это соответствует интересам Беларуси.

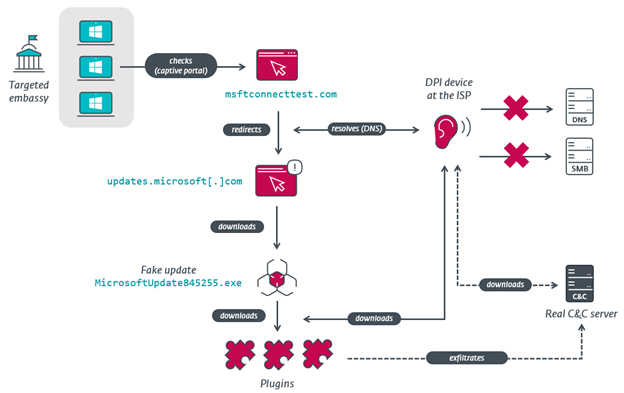

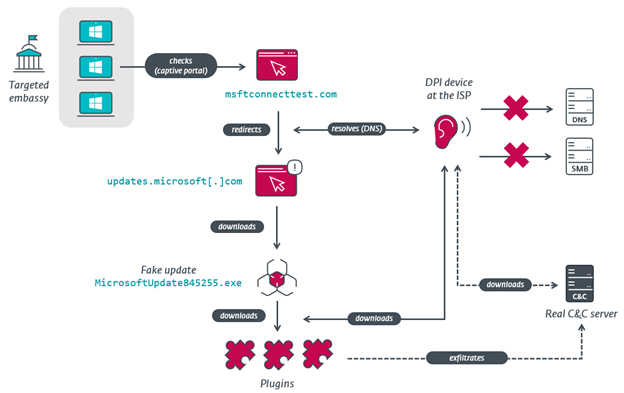

- Группа работает как минимум с 2014 года и с 2020 года использует метод злоумышленника посередине (AitM) для перенаправления проверок авторизованного портала на сервер управления и контроля (C&C) и доставки шпионского ПО.

- ESET считает, что MoustachedBouncer использует «систему законного перехвата» для проведения своих операций AitM.

- С 2014 года эта группа использует вредоносный фреймворк, который мы назвали NightClub. Он использует протоколы электронной почты для связи с C&C. С 2020 года группа параллельно использует второй вредоносный фреймворк, который мы назвали Disco.

- NightClub и Disco поддерживают дополнительные шпионские плагины, в том числе скриншотер, аудиорекордер и похититель файлов.

Согласно телеметрии ESET, группа нацелена на посольства иностранных государств в Беларуси, и ESET определила четыре страны, сотрудники посольств которых были атакованы: две из Европы, одна из Южной Азии и одна из Африки. ESET считает, что MoustachedBouncer, скорее всего, связан с интересами Беларуси и специализируется на шпионаже, в частности, против иностранных посольств в Беларуси. MoustachedBouncer использует передовые методы для управления и контроля (C&C), включая перехват сети на уровне интернет-провайдера для имплантата Disco, электронную почту для имплантата NightClub и DNS в одном из плагинов NightClub.

Компрометация MoustachedBouncer через сценарий AitM

В то время как ESET Research отслеживает MoustachedBouncer как отдельную группу, мы обнаружили элементы, из-за которых ESET с низкой уверенностью оценивает сотрудничество с другой активной шпионской группой, Winter Vivern, которая преследовала государственных служащих нескольких европейских стран, включая Польшу и Украину, в 2023.

Чтобы скомпрометировать свои цели, операторы MoustachedBouncer вмешиваются в доступ своих жертв к Интернету, вероятно, на уровне интернет-провайдера, чтобы заставить Windows поверить, что он находится за закрытым порталом. Для диапазонов IP-адресов, на которые нацелен MoustachedBouncer, сетевой трафик перенаправляется на кажущуюся законной, но фальшивую страницу Центра обновления Windows», — говорит исследователь ESET Матье Фау, обнаруживший новую группу угроз. «Эта техника «противник посередине» применяется только против нескольких избранных организаций, возможно, только против посольств, а не по всей стране. Сценарий AitM напоминает нам о злоумышленниках Turla и StrongPity, которые на лету троянизировали установщики программного обеспечения на уровне интернет-провайдера».

«Хотя компрометация маршрутизаторов для проведения атак AitM на сети посольств не может быть полностью исключена, наличие возможностей законного перехвата в Беларуси предполагает, что искажение трафика происходит на уровне интернет-провайдера, а не на маршрутизаторах целей»,

— поясняет ESET

С 2014 года семейства вредоносных программ, используемые MoustachedBouncer, развивались, и большое изменение произошло в 2020 году, когда группа начала использовать атаки типа «противник посередине». MoustachedBouncer управляет двумя семействами имплантатов параллельно, но на данном компьютере одновременно развертывается только одно. ESET считает, что Disco используется в сочетании с атаками AitM, а NightClub используется для жертв, когда перехват трафика на уровне интернет-провайдера невозможен из-за смягчения последствий, такого как использование VPN со сквозным шифрованием, где интернет-трафик направляется за пределы Беларуси.

«Основной вывод заключается в том, что организации в зарубежных странах, где Интернету нельзя доверять, должны использовать сквозной зашифрованный VPN-туннель в надежное место для всего своего интернет-трафика, чтобы обойти любые устройства проверки сети. Они также должны использовать высококачественное обновленное программное обеспечение для обеспечения компьютерной безопасности»,

— советует Фау.

Имплантат NightClub использует бесплатные почтовые сервисы, а именно чешский сервис веб-почты Seznam.cz и российский провайдер веб-почты Mail.ru, для эксфильтрации данных. ESET считает, что злоумышленники создали свои собственные учетные записи электронной почты, а не компрометировали настоящие.

Группа угроз сосредоточена на краже файлов и мониторинге дисков, в том числе внешних. Возможности NightClub также включают аудиозапись, создание снимков экрана и регистрацию нажатий клавиш.

Ваши контактные данные не публикуются на сайте.